27.03.2026 à 13:58

Quand le GPS devient une arme en mer : comment la guerre électronique menace les navires et leurs équipages

Texte intégral (2714 mots)

Des navires qui semblent tourner en rond, dériver à l’intérieur des terres ou apparaître soudain à des centaines de kilomètres de leur route : ces anomalies sont devenues plus fréquentes dans les zones de conflit. Elles révèlent l’essor du spoofing GPS, une menace croissante pour les systèmes de navigation maritime et pour les équipages qui en dépendent.

La guerre en Iran fait la une de l’actualité, entre frappes aériennes et montée des tensions militaires. Mais au-delà des destructions immédiates, le conflit révèle aussi une menace plus discrète, et en rapide progression : la vulnérabilité des navires – et de leurs équipages – aux perturbations de leurs systèmes de navigation.

Le transport maritime moderne repose largement sur la navigation satellitaire GPS. Lorsque ces signaux sont brouillés ou manipulés, les navires peuvent soudain apparaître, pour leur propre équipage comme pour les autres bâtiments, à un endroit où ils ne sont pas. Dans certains cas, des bateaux ont été observés en train de « sauter » d’un point à l’autre sur les cartes, dériver à des kilomètres à l’intérieur des terres ou semblant tourner en rond selon des trajectoires impossibles. Dans les zones de guerre, ce risque est encore plus élevé : un navire peut alors être dévié de sa route et se retrouver, sans le savoir, en plein danger.

En tant que chercheur en cybersécurité spécialisé dans les infrastructures critiques et les systèmes maritimes, j’étudie la manière dont les menaces numériques affectent les navires et les personnes qui les exploitent.

Pour comprendre les risques liés aux perturbations du GPS, il faut d’abord comprendre comment fonctionne ce système. Le GPS détermine une position à partir de signaux envoyés par des satellites en orbite autour de la Terre. Un récepteur calcule sa localisation en mesurant le temps que ces signaux mettent à lui parvenir. Or, lorsqu’ils atteignent la surface de la Terre, ces signaux sont extrêmement faibles, ce qui les rend relativement faciles à brouiller ou à manipuler.

Brouillage et usurpation du GPS

Dans le cas du brouillage GPS (dit « jamming »), un attaquant neutralise les véritables signaux satellites en les noyant sous un bruit électromagnétique. Les récepteurs ne parviennent alors plus à les capter et les systèmes de navigation perdent leur position. Sur un téléphone, cela peut se traduire par une carte qui se fige ou par une localisation qui saute de manière erratique.

L’usurpation GPS (ou « spoofing ») est plus sophistiquée. Au lieu de bloquer les signaux, l’attaquant émet de faux signaux satellites imitant les vrais. Le récepteur les accepte et calcule alors une position erronée. C’est comme si vous rouliez vers le nord alors que votre GPS affirme soudain que vous partez vers le sud. Le récepteur ne dysfonctionne pas : il a simplement été trompé.

Pour les marins, le spoofing peut avoir de graves conséquences. En pleine mer, il existe peu de repères permettant de vérifier la position d’un navire lorsque le GPS se comporte de manière étrange. Près des côtes, on ne dispose plus de la moindre marge d’erreur : les profondeurs varient rapidement et les dangers sont nombreux, en particulier dans des passages étroits comme le détroit d’Ormuz, près de l’Iran, où des opérations de spoofing GPS sont signalés depuis le début de la guerre. Or les navires sont massifs et manœuvrent lentement : même de petites erreurs de navigation peuvent provoquer des échouements ou des collisions.

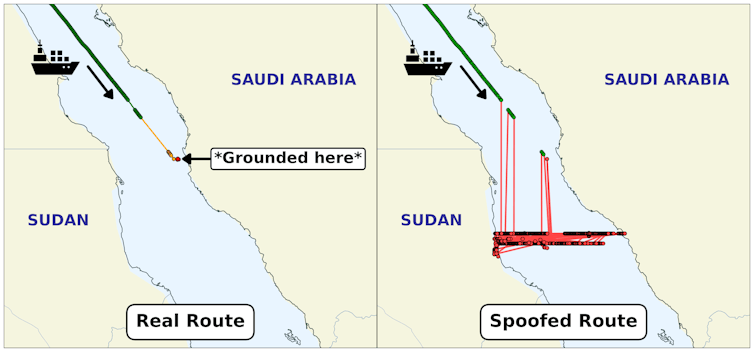

Un échouement en mer Rouge

Un exemple marquant s’est produit en mai 2025. Alors qu’il transitait par la mer Rouge, le porte-conteneurs MSC Antonia a commencé à afficher des positions très éloignées de sa localisation réelle. Pour les navigateurs à bord, le navire semblait avoir soudain « sauté » de plusieurs centaines de kilomètres vers le sud sur la carte et se mettre à suivre une nouvelle trajectoire. Désorienté, l’équipage a fini par perdre le contrôle de la situation, et le navire s’est échoué. L’incident a causé plusieurs millions de dollars de dégâts et nécessité une opération de renflouement qui a duré plus de cinq semaines.

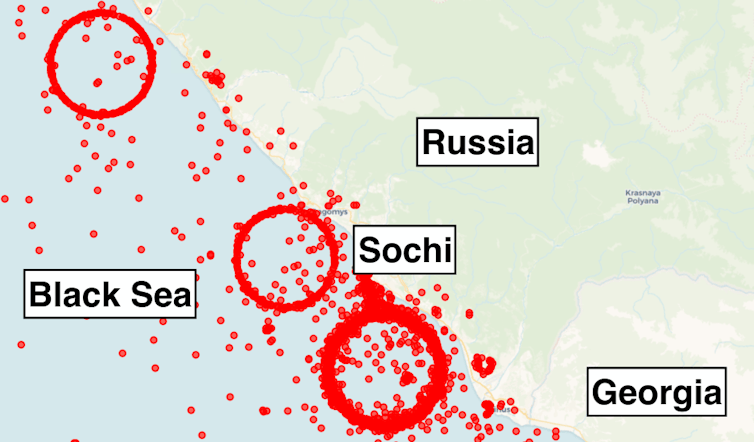

L’incident du MSC Antonia est loin d’être un cas isolé. Les données de suivi maritime ont mis en évidence des groupes de navires apparaissant soudain dans des positions impossibles, parfois loin à l’intérieur des terres ou décrivant des cercles parfaits sur les cartes. Des anomalies de plus en plus souvent attribuées à des opérations de spoofing GPS dans des zones de fortes tensions géopolitiques.

Mais les interférences GPS ne sont qu’une facette des menaces numériques qui pèsent désormais sur le transport maritime. Des rapports du secteur font état d’attaques par rançongiciel visant des compagnies maritimes, de compromissions de chaînes d’approvisionnement et d’inquiétudes croissantes autour de la sécurité des systèmes de contrôle embarqués, qu’il s’agisse des moteurs, de la propulsion ou des équipements de navigation. Plus les navires sont connectés – via l’internet satellitaire et des outils de surveillance à distance –, plus les points d’entrée potentiels pour les cyberattaques sont nombreux.

Les navires militaires tentent souvent de réduire ces risques en mettant en place une séparation plus stricte des réseaux informatiques et en organisant régulièrement des exercices d’entraînement, comme les simulations dites de « mission control », qui consistent à opérer malgré des systèmes de communication ou de navigation dégradés. Certains experts en cybersécurité estiment que des pratiques similaires pourraient renforcer la résilience du transport maritime commercial, même si la taille réduite des équipages et les ressources limitées rendent l’adoption de procédures inspirées du monde militaire plus difficile.

L’expérience des marins

Dans le débat public sur la cybersécurité maritime, l’attention se porte souvent sur les failles techniques des systèmes embarqués. Mais une autre dimension est tout aussi essentielle : les femmes et les hommes qui doivent interpréter ces technologies et réagir lorsque quelque chose tourne mal.

Dans une étude récente, mes collègues et moi avons interrogé des marins professionnels sur leur expérience des incidents cyber et sur leur capacité à y faire face. Les entretiens ont été menés avec des officiers de navigation, des ingénieurs et d’autres membres d’équipage responsables des systèmes du navire. Un constat s’en dégage clairement : les menaces numériques se multiplient en mer, mais les équipages sont mal préparés pour y répondre.

Beaucoup de marins nous ont expliqué que leur formation à la cybersécurité se concentrait presque exclusivement sur le phishing par e-mail et l’usage de clés USB. Une approche qui peut avoir du sens dans un environnement de bureau, mais qui prépare très peu aux incidents cyber à bord d’un navire, où les systèmes de navigation et de contrôle peuvent devenir les principales cibles. Résultat : de nombreux marins manquent de repères clairs pour comprendre comment une cyberattaque pourrait affecter les équipements dont ils dépendent au quotidien.

Le problème apparaît lorsque les systèmes du navire commencent à se comporter de manière anormale. Plusieurs marins ont ainsi raconté avoir vu le GPS afficher des positions erronées ou perdre momentanément le signal. Dans ces situations, il est souvent difficile de savoir s’il s’agit d’une simple panne technique ou du signe d’une interférence malveillante.

Et même lorsque l’équipage soupçonne un problème, de nombreux navires ne disposent pas de procédures claires pour faire face à un incident cyber. Les marins décrivent fréquemment des situations où ils devraient improviser si les systèmes de navigation ou d’autres outils numériques se comportaient de façon inattendue. Contrairement aux pannes matérielles, qui s’accompagnent généralement de listes de vérification et de protocoles bien établis, les incidents cyber se situent souvent dans une zone grise où les responsabilités et les réponses à apporter restent floues.

Un autre défi tient à la disparition progressive des pratiques traditionnelles de navigation. Pendant des siècles, les marins s’appuyaient sur les cartes papier et la navigation astronomique pour déterminer leur position. Aujourd’hui, la plupart des navires commerciaux dépendent presque entièrement de systèmes électroniques.

Plusieurs marins ont ainsi souligné que les cartes papier ne sont plus toujours disponibles à bord et que la navigation céleste est très rarement pratiquée. Si le GPS ou les systèmes de navigation électroniques cessent de fonctionner, les équipages disposent donc de peu de moyens pour vérifier indépendamment leur position. L’un des marins interrogés résume brutalement le risque : « Sans cartes, si vous êtes victime de spoofing, vous êtes un peu fichus. »

Une connectivité croissante, des risques accrus

Dans le même temps, les navires sont de plus en plus connectés. Les bâtiments modernes s’appuient désormais largement sur l’internet satellitaire – notamment des systèmes comme Starlink – ainsi que sur des outils de surveillance à distance pour gérer leurs opérations et communiquer avec la terre.

Si ces technologies améliorent l’efficacité, elles élargissent aussi les vulnérabilités des systèmes embarqués. La connectivité qui permet aux équipages d’envoyer des e-mails ou d’accéder à internet peut également ouvrir des voies d’accès aux cybermenaces vers les systèmes du navire.

À mesure que le spoofing GPS se multiplie dans les régions marquées par des tensions géopolitiques, les difficultés décrites par les marins dans notre étude deviennent de plus en plus difficiles à ignorer. Les océans peuvent sembler vastes et vides, mais les signaux numériques qui guident les navires modernes circulent dans un espace saturé et disputé.

Lorsque ces signaux sont manipulés, les conséquences ne se limitent pas aux systèmes militaires. Elles touchent aussi les navires commerciaux qui transportent l’essentiel des marchandises mondiales, ainsi que les équipages chargés de les conduire en toute sécurité.

Anna Raymaker a reçu des financements de la National Science Foundation et du Department of Energy pour ses travaux de recherche.

26.03.2026 à 15:44

Qu’est-ce que l’« IA agentique » ? Comprendre son histoire pour dépasser l’effet de mode

Texte intégral (1555 mots)

Réserver un voyage en comparant des centaines d’offres, rédiger un rapport à partir de plusieurs documents, analyser des données médicales ou corriger automatiquement un programme informatique : ces tâches exigent de la réflexion, de la méthode et des compétences variées. L’« IA agentique » promet désormais de les accomplir de manière autonome, en orchestrant les opérations nécessaires, en utilisant des outils et en corrigeant ses propres erreurs… Toutefois, l’IA agentique actuelle ne recouvre pas encore toute la richesse du concept d’« agent autonome » tel qu’il a été élaboré dans les décennies précédentes.

Le cabinet Gartner a présenté 2026 comme l’année des « agents IA ». Ces systèmes dépassent la simple amélioration des assistants conversationnels. Les agents IA d’OpenClaw sont d’ores et déjà capables de dialoguer entre eux et d’exécuter des tâches complexes avec une supervision humaine limitée. Pour les entreprises, que ce soit dans l’industrie, l’administration ou la santé, la promesse est celle d’une automatisation plus souple qu’avec les logiciels traditionnels, capable de s’adapter à des situations variées plutôt que d’appliquer des règles prédéfinies.

Pourtant, derrière l’apparente nouveauté se cache une histoire plus ancienne. L’IA agentique s’inscrit dans la continuité de plusieurs décennies de recherche sur les agents autonomes et les systèmes multi-agents. Ce qui change aujourd’hui, ce sont les outils, notamment les grands modèles de langage et leur capacité à interagir plus naturellement avec les humains.

De la génération de texte à l’action

Les modèles conversationnels, comme ChatGPT, Gemini ou Claude, impressionnent par leur aptitude à résumer ou à rédiger des textes complexes. Pris isolément, ils restent toutefois essentiellement réactifs : ils produisent une réponse en fonction d’une requête. Un agent autonome va plus loin. Il peut analyser une demande, planifier une séquence d’opérations, utiliser des outils externes (moteur de recherche, base de données, logiciel), évaluer le résultat obtenu et ajuster sa stratégie si nécessaire.

Là où un modèle de langue se limite à écrire un programme informatique, un agent peut l’exécuter dans un environnement sécurisé, observer les erreurs éventuelles, corriger le code, puis le tester à nouveau. En somme, les agents IA ne font pas que parler, ils agissent.

Le passage de la génération de texte à l’action transforme la nature même du logiciel. Alors qu’un programme suit des instructions précisément définies à l’avance, un agent autonome peut, lui, adapter dynamiquement ses décisions en fonction du contexte, des résultats obtenus et des objectifs fixés. Il ne remplace pas nécessairement l’humain, mais modifie la répartition des tâches entre supervision et exécution.

Promesses et risques

Cette évolution ouvre des perspectives considérables. Dans les organisations, des agents peuvent automatiser des processus métiers laborieux. Dans l’industrie, ils peuvent coordonner des systèmes logiciels complexes. Dans le domaine médical, ils peuvent analyser des dossiers, rechercher des publications pertinentes et proposer des synthèses pour assister les médecins. Mais ces promesses s’accompagnent de risques.

En effet, les modèles actuels peuvent produire des informations inexactes, les fameuses hallucinations, et sont susceptibles de reproduire des biais présents dans leurs données d’entraînement. Si les agents sont cantonnés à un rôle d’assistant, ces limites sont déjà problématiques ; elles deviennent critiques lorsqu’elles concernent des systèmes capables d’agir sur des infrastructures techniques, notamment en exécutant des commandes système, en manipulant des fichiers ou en envoyant des requêtes réseau.

La question des agents d’IA n’est donc pas seulement technique : elle est aussi juridique, économique et sociétale. Elle touche à la transformation du travail qualifié et à la gouvernance des systèmes informatiques.

Une filiation historique

L’idée d’un agent autonome n’est pas née avec les modèles de langue. Elle remonte aux origines mêmes de l’intelligence artificielle. En 1956, lors de la conférence fondatrice de Dartmouth (au nord-est des États-Unis), l’un de ses organisateurs, Marvin Minsky, définissait déjà l’IA comme la conception de programmes capables d’accomplir des tâches mobilisant des capacités dites intelligentes telles que comprendre, apprendre, raisonner ou décider.

À partir des années 1980, la notion d’« agent intelligent » devient centrale. Un « agent » est alors défini comme un programme capable de percevoir son environnement, de prendre des décisions et d’agir pour atteindre des objectifs. Très tôt, les chercheurs développent le champ des systèmes multi-agents : des ensembles organisés de programmes autonomes qui interagissent dans un même environnement numérique. L’objectif est de comprendre comment ces entités peuvent se coordonner, coopérer ou entrer en compétition afin de résoudre des problèmes complexes.

Plusieurs travaux emblématiques illustrent concrètement cette approche. Le système HEARSAY-II repose sur un modèle de « tableau noir ». Plusieurs modules spécialisés pour la reconnaissance, l’analyse et l’interprétation du langage contribuent à la compréhension de la parole en partageant leurs hypothèses dans un espace commun structuré. Le Contract Net Protocol propose un mécanisme inspiré des appels d’offres : pour réaliser une tâche, un agent émet un appel à proposition, d’autres agents proposent leurs services, et les plus compétents se voient attribuer le contrat. Autrement dit la coordination entre agents est au cœur de l’IA depuis plusieurs décennies.

Un réservoir d’idées encore sous-exploité

Mais si l’idée d’agent n’est pas nouvelle, l’« IA agentique » s’impose aujourd’hui auprès des non-spécialistes en raison du rôle central joué par les grands modèles de langue. Bien que dénués de compréhension causale et de compréhension du monde physique, ceux-ci fournissent aux agents une capacité linguistique et une forme de « sens commun » statistique qui facilitent l’interaction avec les humains et l’interprétation d’instructions complexes en langage naturel.

Toutefois, l’IA agentique actuelle ne recouvre pas encore toute la richesse du concept d’agent autonome tel qu’il a été élaboré dans les décennies précédentes. Dans la pratique, elle repose encore le plus souvent sur une séquence d’actions où chaque étape est prévue et ordonnée à l’avance. Les travaux menés depuis les années 1990 sur les systèmes multi-agents qui portent sur la coopération, la négociation, l’allocation de tâches et l’adaptation collective offrent un réservoir d’idées encore largement sous-exploitées.

L’intégration de ces mécanismes avec les capacités des grands modèles ouvre pour demain des perspectives nouvelles : des agents capables non seulement d’exécuter un plan mais de s’organiser collectivement, de se spécialiser et de s’adapter à des environnements complexes.

L’IA agentique constitue ainsi une nouvelle étape plutôt qu’une rupture. Elle associe l’héritage théorique des systèmes multi-agents à la puissance récente des modèles génératifs. Comprendre cette filiation historique permet de dépasser l’effet de mode. L’IA agentique représente une tentative de transformer des modèles prédictifs en systèmes capables d’agir, de planifier et, peut-être demain, de s’organiser collectivement dans des environnements complexes.

Maxime MORGE a reçu des financements de Lyon 1 Université et CNRS, .

25.03.2026 à 17:07

La science est-elle malade de ses revues ? Patrick Couvreur et Justine Fabre sont dans la Grande Conversation

Lire plus (319 mots)

Comment fonctionne vraiment l’édition scientifique ? Modèles économiques, poids des grands éditeurs, fraudes, évaluation des articles, open access, voie diamant : cette Grande Conversation, l'émission de The Conversation et CanalChat en partenariat avec l'Académie des sciences, propose de lever le voile sur un univers méconnu du grand public, mais décisif pour l’avenir de la recherche.

Les chercheurs produisent les articles, évaluent souvent bénévolement ceux de leurs pairs et contribuent à la mise en forme des publications. Pourtant, la diffusion de ces travaux est contrôlée par des éditeurs commerciaux. Avec la montée de l’open access, un nouveau modèle s’est imposé : les APC, les frais de publication que les chercheurs ou leurs institutions doivent payer pour rendre leurs articles accessibles.

Résultat : le système combine désormais deux logiques payantes. Les institutions continuent de payer des abonnements, tout en finançant de plus en plus les APC. En France, ces frais de pourraient dépasser 50 millions d’ici 2030. À cela s’ajoutent près de 90 millions d’euros d’abonnements aux revues. Économiquement insoutenable…

Des solutions existent, comme le modèle de publication scientifique en libre de l'Académie des Sciences et du CNRS, gratuit pour les auteurs comme pour les lecteurs. Mais elles tardent à se généraliser. Pourquoi? Quelles sont les logiques qui poussent les chercheurs à continuer de jouer le jeu des APC? Comment peut-on promouvoir l'open access? Nos deux invités, le chercheur Patrick Couvreur et la directrice du Patrimoine et des Ressources scientifiques de l'Académie des Sciences Justine Fabre, nous aident à y voir plus clair dans ce nouvel épisode de La Grande Conversation.